🔍 Эволюция угроз: что изменилось?

- ИИ-вирусы

- Самообучающиеся вредоносы, адаптирующиеся к защите (например, DeepRansom 3.0).

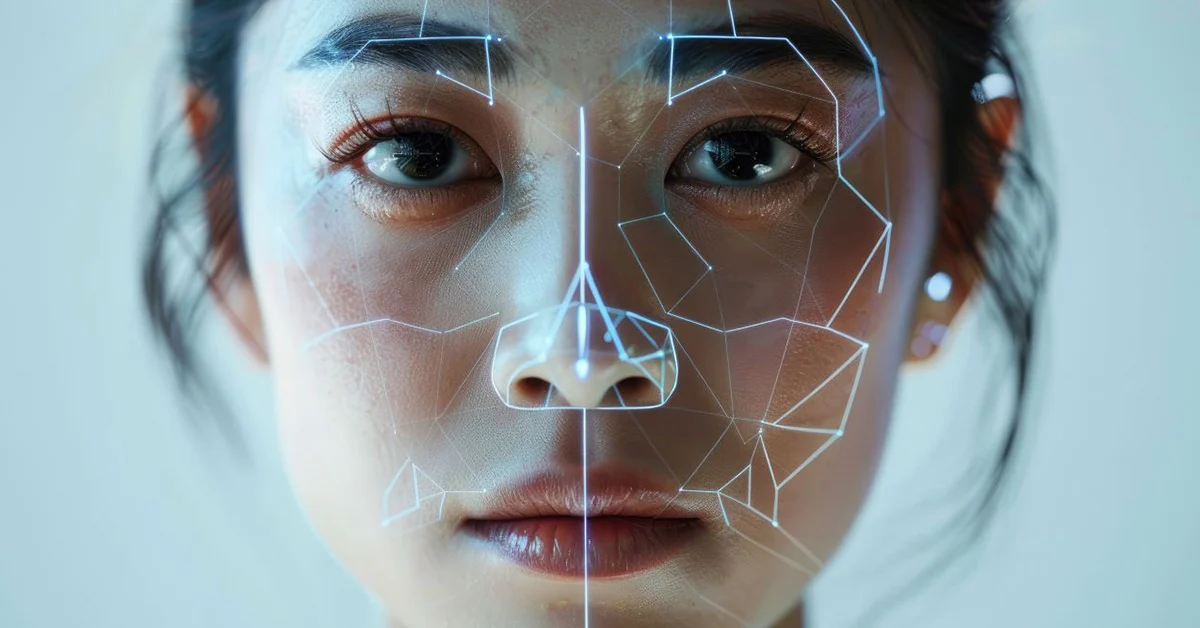

- Атаки на нейроинтерфейсы

- Взлом BCI-устройств (мозг-компьютер) для кражи биометрических данных.

- Квантовое криптографическое давление

- Подбор ключей шифрования за секунды с помощью квантовых алгоритмов (риск для VPN и TLS).

- Фишинг 3.0

- Deepfake-звонки от «коллег» и ИИ-генерация поддельных документов.

Статистика 2025: 87% атак используют ИИ, ущерб от киберпреступности — $12 трлн в год (McAfee).

🛠️ 4 уровня современной защиты

1. Антивирусные комплексы нового поколения

- EDR/XDR-системы (Extended Detection and Response):

- Мониторят угрозы в реальном времени + автоматически изолируют зараженные узлы.

- Примеры: Kaspersky EDR, Cortex XDR (Palo Alto), С-Терра Шлюз (российский).

- Ловушки-декорации (Honeypots):

- Фальшивые серверы для сбора данных о хакерах.

2. Защита периметра

- Next-Gen Firewalls (NGFW)

- Анализ трафика на уровне приложений + блокировка zero-day угроз.

- Лучшее: FortiGate 4000F, RuPost TSP (с поддержкой ГОСТ).

- Сегментация сети

- Разделение корпоративной сети на изолированные зоны (даже при взломе одного сегмента остальные защищены).

3. Криптографическая защита

- Постквантовые алгоритмы (NIST-стандарты 2024):

- CRYSTALS-Kyber (для шифрования), CRYSTALS-Dilithium (для ЭЦП).

- Аппаратные ключи (U2F/FIDO2):

- YubiKey 5C NFC, JaCarta-2 PKI (российский, с ГОСТ Р 34.10-2012).

4. Человеческий фактор

- Тренинги по кибергигиене:

- Тестирование на уязвимость к фишингу через платформы вроде KnowBe4.

- Принцип нулевого доверия (Zero Trust):

- «Никому не верь, всех проверяй» — обязательная аутентификация для каждого действия.

🌐 Топ-5 решений 2025 (Россия + мир)

| Категория | Мировые лидеры | Российские аналоги |

|---|---|---|

| Антивирус | CrowdStrike Falcon | Kaspersky Endpoint Security |

| Файрвол | Palo Alto Networks | InfoTeCS ViPNet FW |

| Шифрование | VeraCrypt (с PQ-патчем) | КриптоПро CSP 5.0 |

| VPN | NordLayer (с PQ-ключами) | Kaspersky Secure Connection |

| Резервное копирование | Acronis Cyber Protect | Резервный Сервер РС-Х |

💻 Персональная защита: инструкция

- Базовый слой

- Антивирус: Kaspersky Premium (с EDR) или Dr.Web Security Space.

- VPN с постквантовым шифрованием: ProtonVPN или RuVPN.

- Двухфакторная аутентификация (2FA)

- Всегда через аппаратный ключ (не SMS!).

- Шифрование дисков

- BitLocker (Windows) + LUKS (Linux) + FileVault (Mac).

- Резервные копии

- Правило 3-2-1: 3 копии, 2 носителя, 1 — вне дома (например, Яндекс.Облако с ГОСТ-шифрованием).

- Обновления

- Автообновление ОС/ПО + отказ от неподдерживаемых систем (Windows 10).

Пример атаки: Вирус BlackMatter-2025 шифрует данные и требует выкуп в BTC. Защита: EDR + ежечасные бэкапы в изолированное хранилище.

🏢 Корпоративная безопасность: чек-лист

- SOC-центр (Security Operations Center) для мониторинга инцидентов 24/7.

- DLP-системы (Data Loss Prevention):

- Symantec DLP или InfoWatch Traffic Monitor.

- Пентестинг

- Регулярные тесты на проникновение (например, с PTES Framework).

- Киберстрахование

- Покрытие ущерба от атак (лидеры: СберСтрахование, Ingosstrakh Cyber).

🔮 Будущее: что нас ждет к 2030?

- ИИ-защитники

- Нейросети, предсказывающие атаки до их начала (прототип: Darktrace PREVENT).

- Биометрическая криптография

- Ключи на основе ДНК/ритма сердца.

- Децентрализованные системы

- Защита данных через блокчейн (проект QRL — Quantum Resistant Ledger).

💎 Главные правила 2025

- Не доверяйте «бесплатному» — 92% free-антивирусов продают данные (исследование Avast, 2024).

- Шифруйте всё — от жесткого диска до USB-флешки.

- Проверяйте сертификаты — российское ПО должно быть в реестре Минцифры (например, СёрчИнформ КИБ).

- Обновляйтесь — 65% атак используют уязвимости ПО с пропущенными патчами.

Итог: Современная защита — это не просто антивирус, а многоуровневая стратегия, где технологии сочетаются с осознанностью пользователя. Начните с аудита своих рисков — даже базовые меры снижают угрозы на 80%.